Category: 5G

-

优质论文推荐:利用数据包长度泄露劫持5G/4G/3G 和 Wi-Fi 等加密无线网络

论文提出了一种名为 LenOracle 的新型攻击。该攻击利用 IP 数据包的长度作为侧信道,能够劫持诸如 5G/4G/3G 和 Wi-Fi 等加密无线网络上的 TCP/UDP 连接。

-

iPhone C1基带+高通基带研究材料

iPhone基带研究:高通基带信令提取、C1基带逆向

-

优质论文推荐:5G NR Security 5Ghoul + Sni5Gect

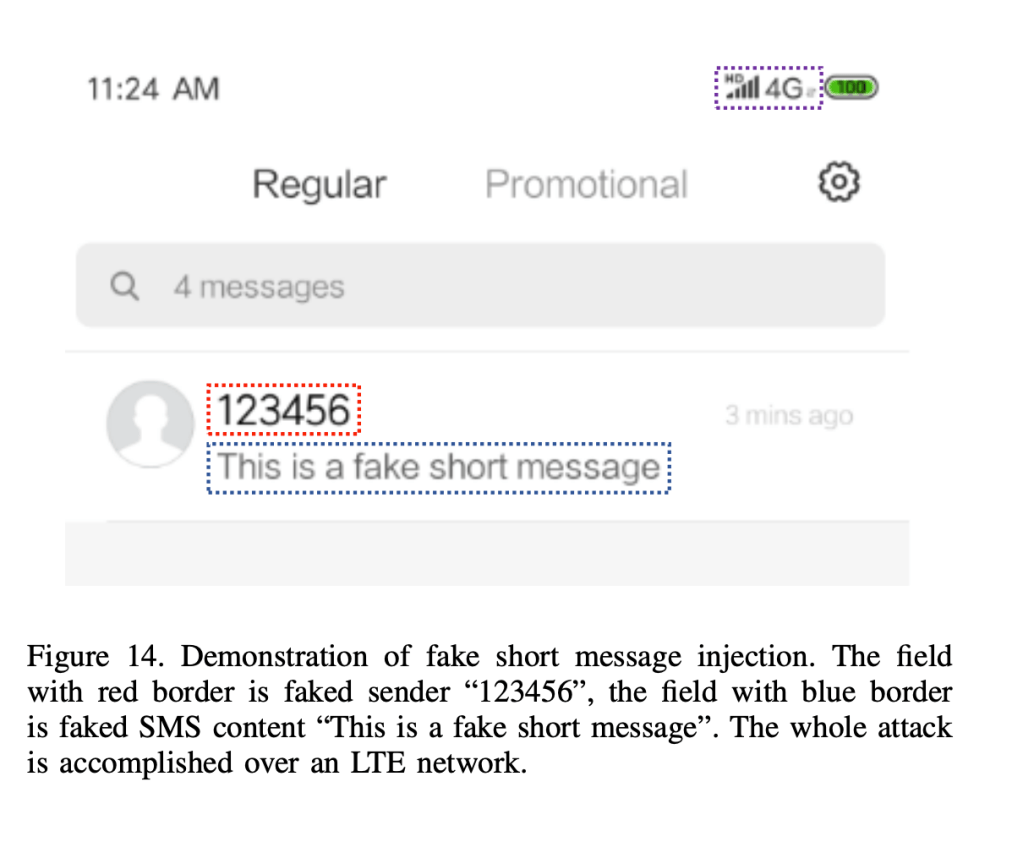

Sni5Gect(Sniffing 5G Inject)是一个用于嗅探基站与用户设备(UE)之间传输的未加密消息,并在 5G NR 通信的特定状态下对目标用户设备(UE)进行空中注入消息的框架。

-

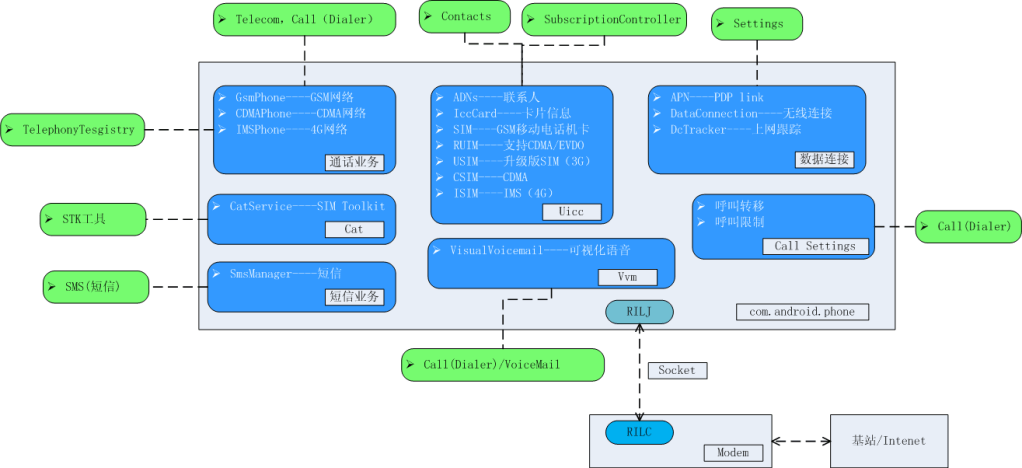

Android RIL 与 3GPP

diagram/3GPP_Overall_Architecture_and_Specifications.pdf

-

Exploring eSIM Technology: Profiles and OTA Mechanics

osmodevcon2024-174-eng-Anatomy_of_the_eSIM_profile_with_subs osmodevcon2024-175-eng-Detailed_workings_of_OTA_for_SIM_USIM_eUICC_with_subs

-

Dump eSIM LTE NR log from Exynos On Pixel Devices With Qtrun AirScreen

AirScreen is a windows based testing platform for voice and data service quality troubleshooting, RF optimization and engineering field work.

-

SIM eSIM OTA

OsmoDevCon 2024: Anatomy of the eSIM profile OsmoDevCon 2024: GlobalPlatform in USIM and eUICC

-

通过信令探测目标用户iPhone系统版本

通过 iMessage 发送的漏洞会触发 iOS 中的一个未知漏洞来执行代码 使用0day对目标用户进行攻击一般需要了解目标用户使用的设备信息:设备厂商、系统版本。在一些场景下,发现iPhone设备可以通过信令获取到对方的系统版本,而无需任何用户交互: 测试设备: iPhone 12 A2404 A2408 Apple: We’re unable to identify a security issue in your report. We reviewed your report and were unable to identify a security issue.