研究人员仅用价值 800 美元的基础设备,就发现了令人震惊的各种数据——包括数千名 T-Mobile 用户的通话和短信,甚至美国军方通信——这些数据由卫星以未加密的形式发送。

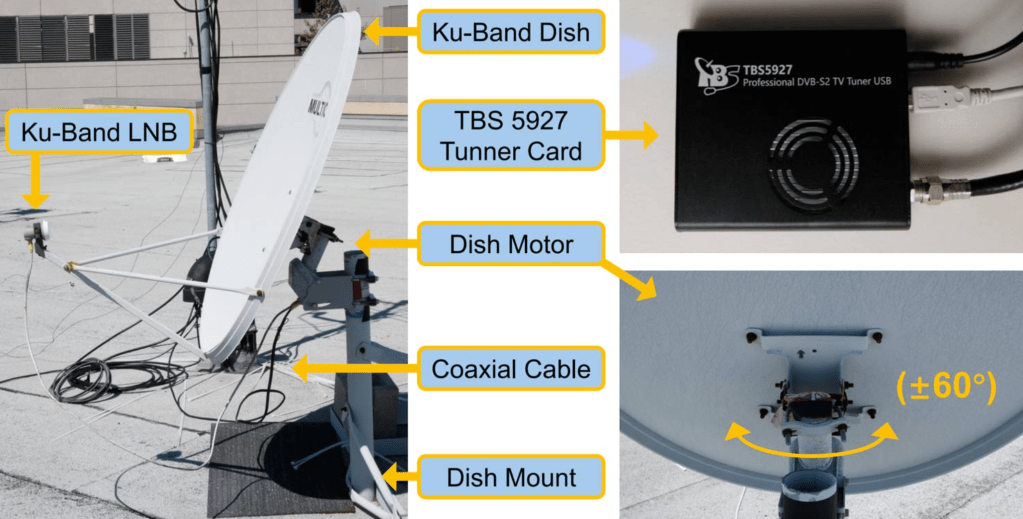

用于窃听未加密卫星通信的简单商用现成硬件。

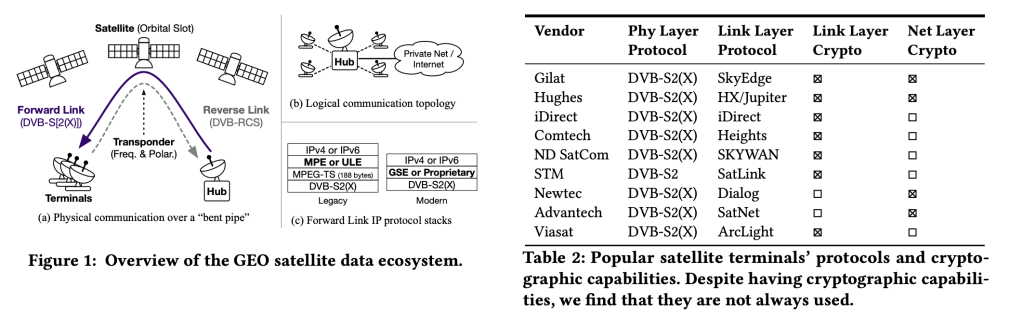

加州大学圣地亚哥分校和马里兰大学的研究团队最近在一项研究中揭示,大约一半的地球静止轨道卫星信号(其中许多承载着敏感的消费者、企业和政府通信)完全暴露在窃听之下,这一发现可能在网络安全行业、电信公司以及全球的军事和情报机构内部引起强烈反响。

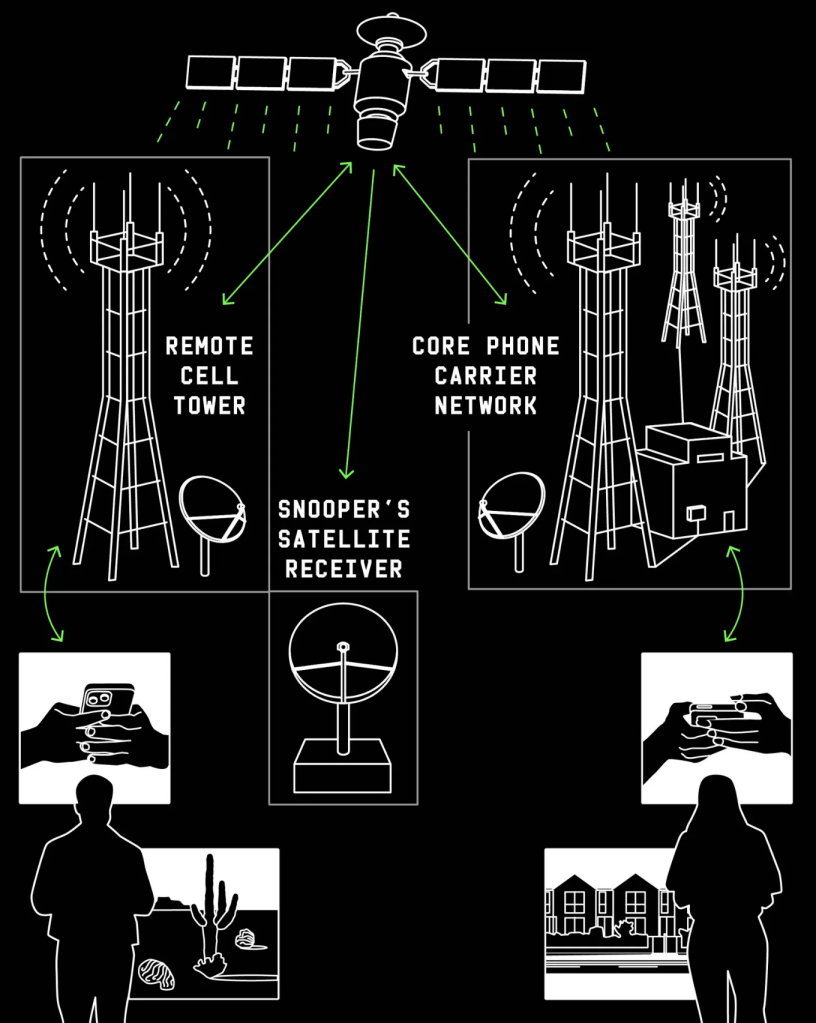

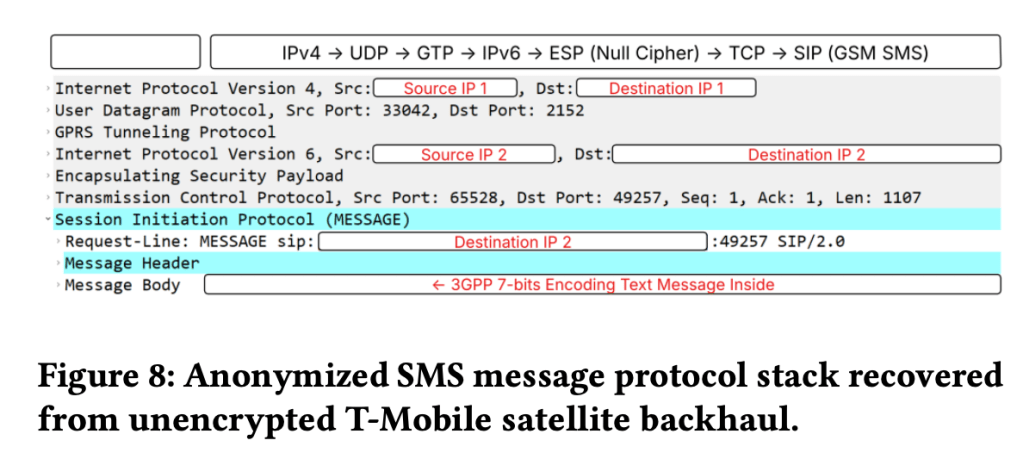

论文指出,研究员观察到来自多家电信运营商核心网络并发往偏远地区特定小区基站的未加密蜂窝回传数据。该流量包括未加密的通话、短信、终端用户的互联网流量、硬件 ID(例如 IMSI)以及蜂窝通信加密密钥。

其中未加密的 VoIP 和互联网流量以及船只的加密内部通信,未加密的军用系统流量,其中包含用于沿海船只监视的详细跟踪数据,以及警察部门的行动。

机上 Wi‑Fi 用户的未受保护的乘客互联网流量。可见的流量包括乘客网页浏览(DNS 查询和 HTTPS 流量)、加密的飞行员飞行信息系统以及机上娱乐。

这表明任何人都可以在世界其他地方搭建类似的硬件,可能获取他们自己的敏感信息集合。毕竟,研究人员将实验限定在现成的卫星硬件:一个 185 美元的卫星天线、一个 140 美元的屋顶支架加上 195 美元的电机,以及一个 230 美元的调谐卡,总计不足 800 美元。

信息源:

https://www.rtl-sdr.com/eavesdropping-on-sensitive-data-via-unencrypted-geostationary-satellites/

https://www.wired.com/story/satellites-are-leaking-the-worlds-secrets-calls-texts-military-and-corporate-data/

同类型题材Paper :https://www.researchgate.net/publication/339974272_A_Tale_of_Sea_and_Sky_On_the_Security_of_Maritime_VSAT_Communications点评:世界果然是一个巨大的草台班子

看到这个论文,有的人眼前一亮,有的人眼前一黑

Leave a comment